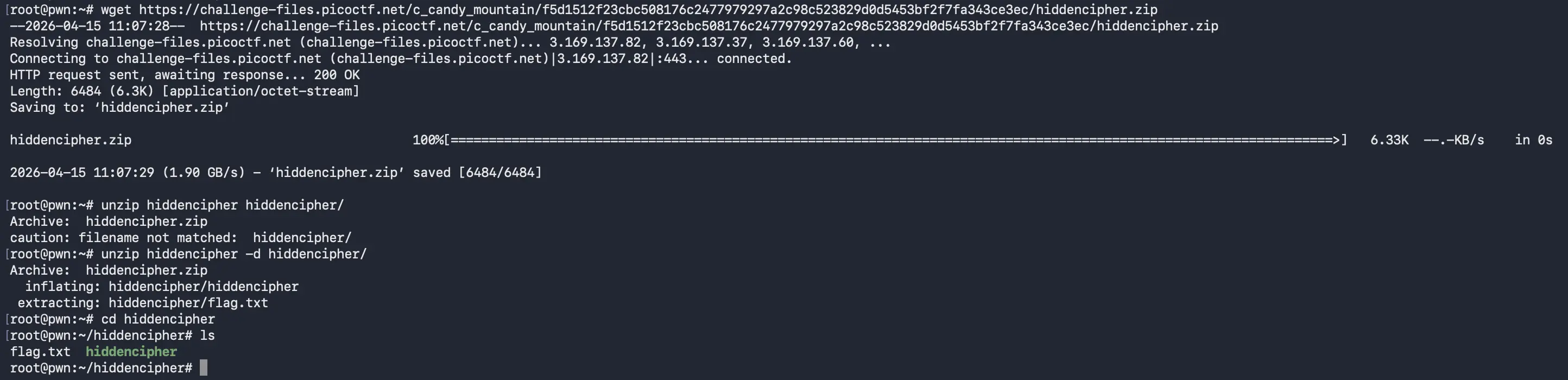

下載題目檔案並解壓縮

wget https://challenge-files.picoctf.net/c_candy_mountain/f5d1512f23cbc508176c2477979297a2c98c523829d0d5453bf2f7fa343ce3ec/hiddencipher.zip

unzip hiddencipher -d hiddencipher/

查看檔案

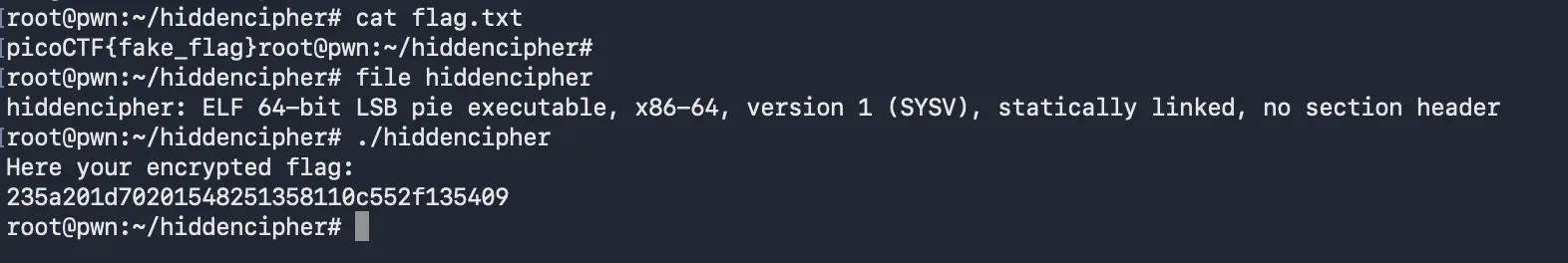

查看檔案內容及類型

cat flag.txt

file hiddencipher

嘗試執行檔案

./hiddencipher

得到加密flag

得到加密flag

Here your encrypted flag:

235a201d70201548251358110c552f135409

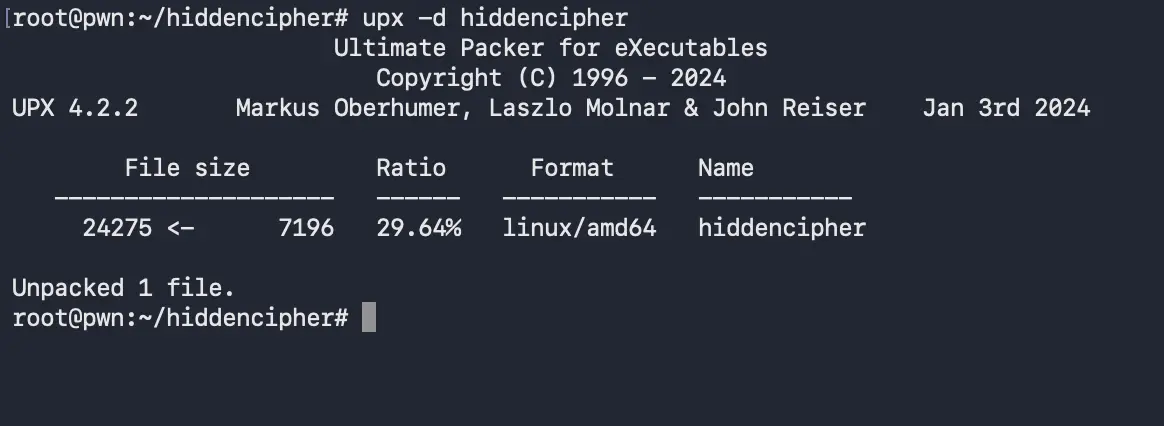

嘗試用upx解壓縮二進制檔案

使用內建工具upx解壓縮

upx -d hiddencipher

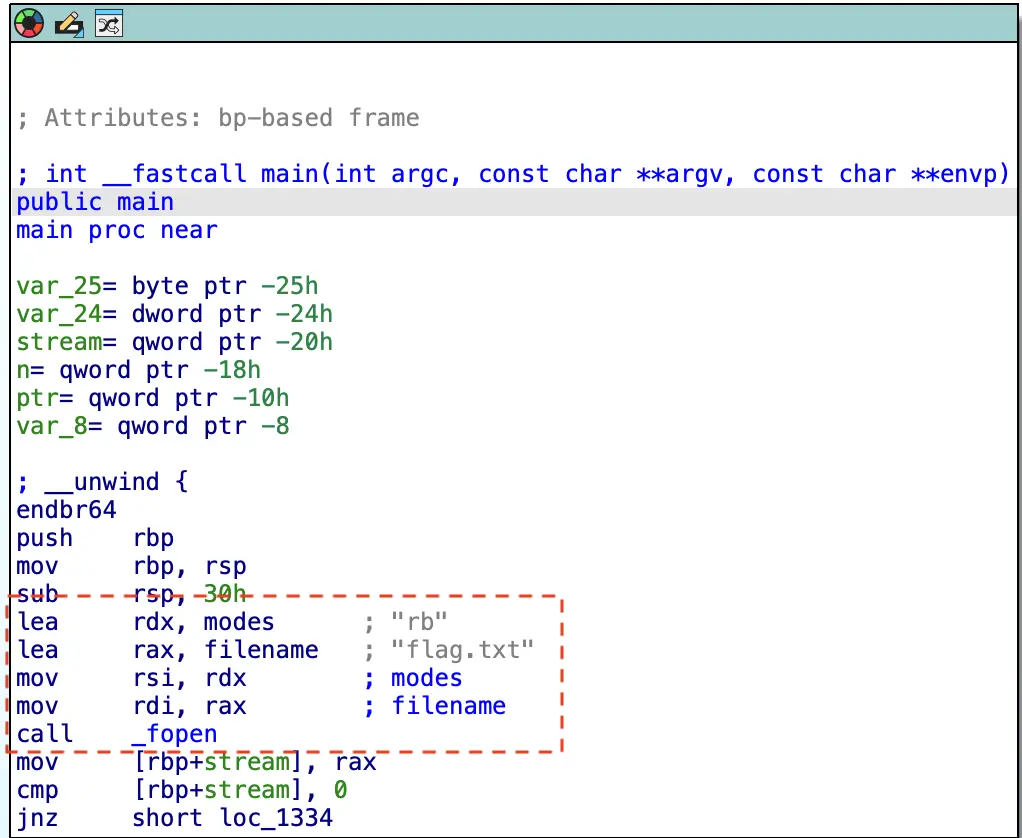

使用 ida 進行靜態分析

發現程式去開啟讀入flag.txt內容

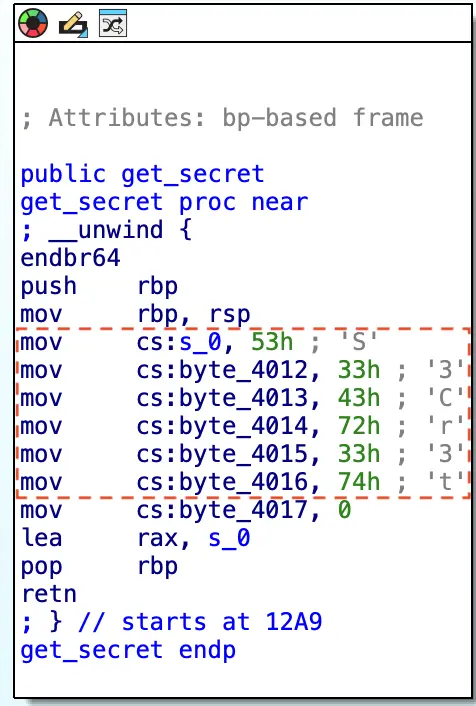

發限有一個get_secret的函數,查看此函數,取得金鑰S3Cr3t

發限有一個get_secret的函數,查看此函數,取得金鑰S3Cr3t

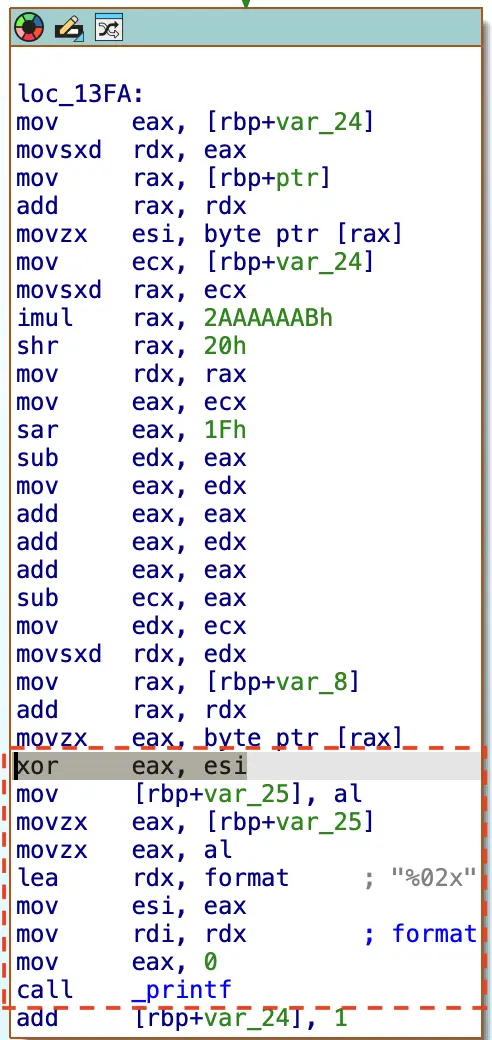

發現他對flag做xor加密

發現他對flag做xor加密

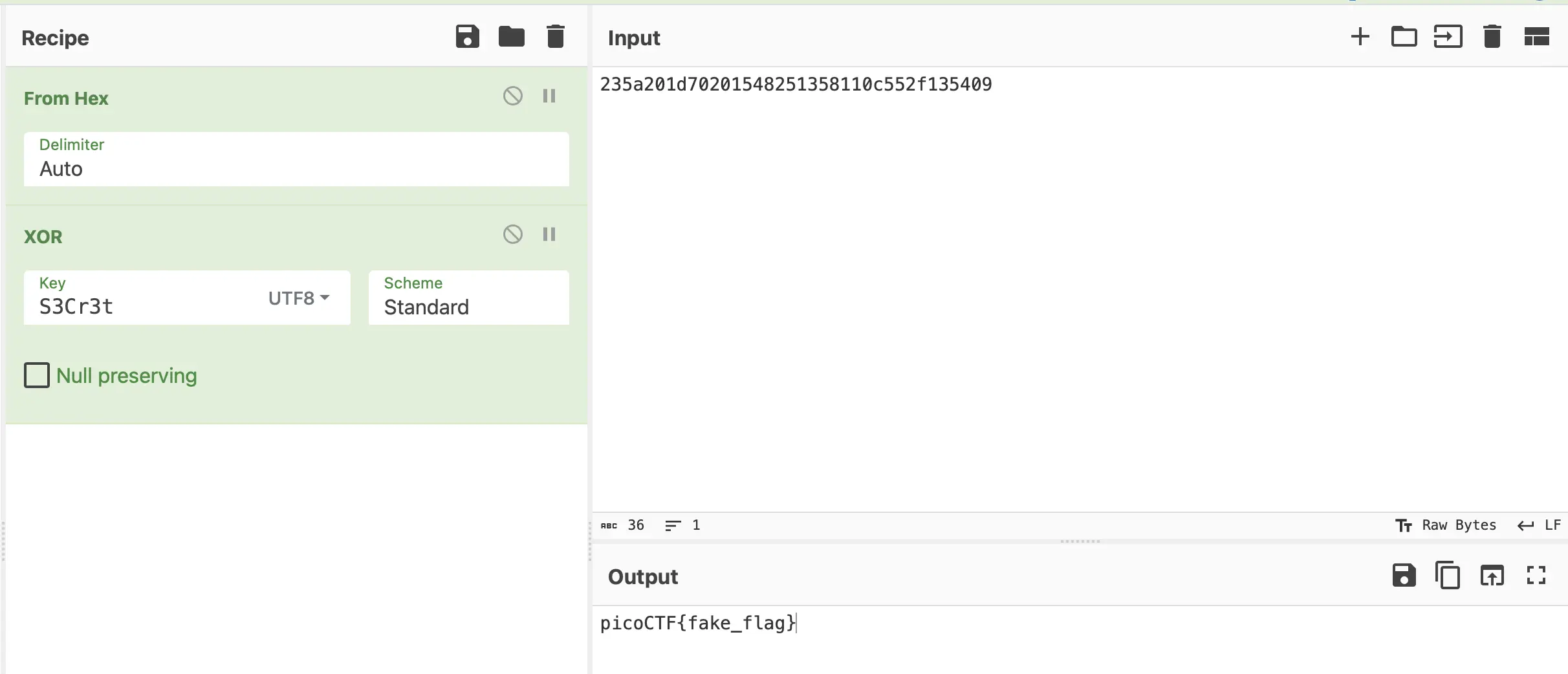

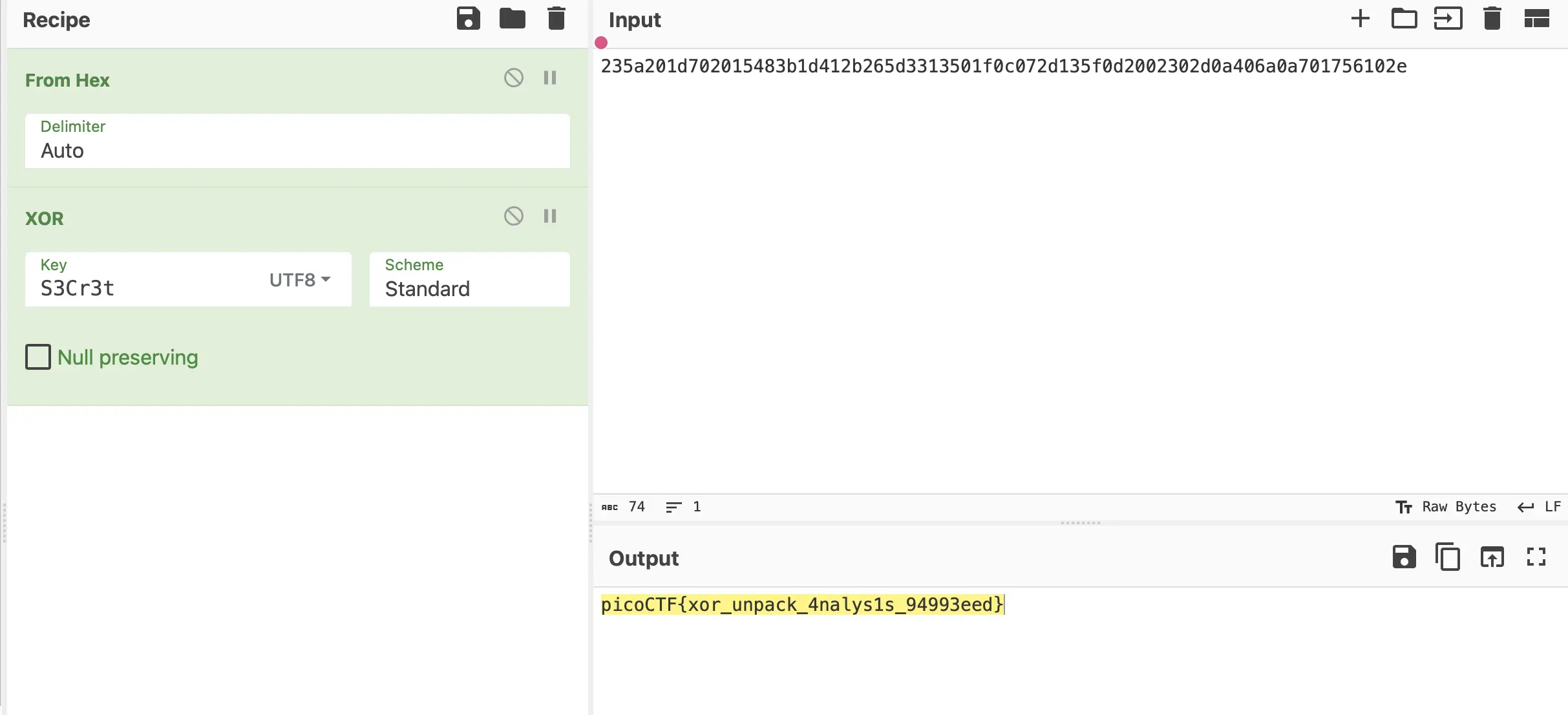

利用cyberchef網站解密

使用xor模組將加密flag與key進行xor計算

取得flag

picoCTF{fake_flag}

解題

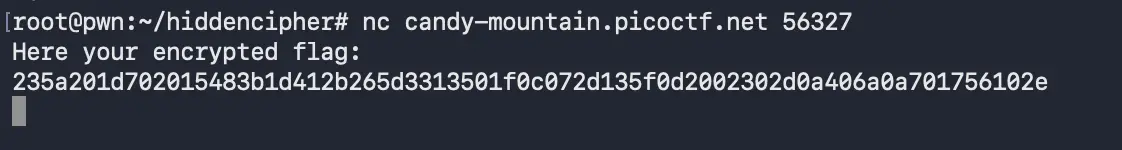

開啟題目主機,並用nc連線取得加密的flag

取得加密flag

235a201d702015483b1d412b265d3313501f0c072d135f0d2002302d0a406a0a701756102e

使用之前取得的金鑰對其做xor

取得flag

picoCTF{xor_unpack_4nalys1s_94993eed}

提交flag

說些什麼吧!